Алгоритмы майнинга криптовалют в 2026 — таблица и полное описание

Генезис-блок биткоина добыт в январе 2009 года. С тех пор рынок криптовалют расширился до десятков тысяч монет. Он разделился на 2 больших группы по способу достижения консенсуса. Криптовалюты Proof-of-Work добывают классическим методом вычисления хеша. При применении Proof-of-Stake за безопасность блокчейна отвечают валидаторы. Каждая PoW-монета использует свой механизм поиска хеша. Из статьи можно узнать обо всех вариантах, а затем сравнить их, применив таблицу алгоритмов майнинга криптовалют. Это поможет правильно выбрать оборудование для добычи.

Особенности алгоритмов шифрования криптовалют

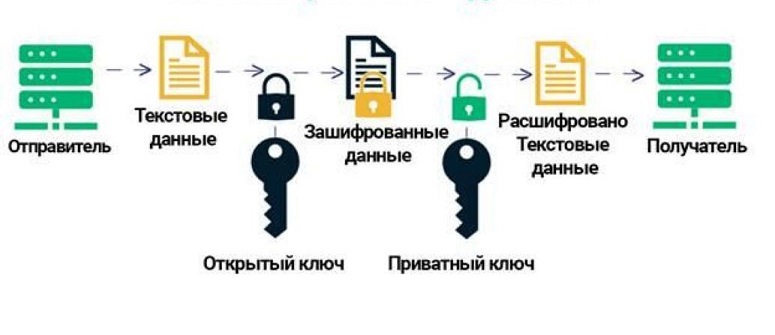

Блокчейн обеспечивает надежную защиту личной информации и финансовых транзакций пользователей. Для этого данные кодируются с помощью криптографии. В совокупности с консенсусными протоколами механизм делает изменение уже подтвержденной истории блокчейна крайне затруднительным.

Алгоритмы шифрования — это наборы механизмов и правил для кодирования цифровых валют. В криптопроектах они выполняют следующие задачи:

- Усложняют подделку истории транзакций, связывая блоки через хеш-функции и делая любое изменение заметным.

- Обеспечивают создание цифровых подписей, которые подтверждают право отправителя распоряжаться средствами.

- Позволяют ассоциировать открытый ключ получателя монет с закрытым отправителя.

Чтобы подтвердить достоверность содержащейся в транзакции информации, майнеры должны вычислить валидный хеш для блока среди массива данных. Простым перебором вариантов решить задачу не получится, необходима специальная техника (процессоры, видеокарты, асики). После нахождения корректного хеша блок считается валидированным и добавляется в цепочку.

С момента создания первой криптовалюты появились десятки различных алгоритмов хеширования. Наиболее известные используются в ряде блокчейнов.

Таблица алгоритмов майнинга криптовалют

Биткоин использует консенсусный механизм Proof-of-Work. Протокол защищает сеть требованием затрат вычислительной работы для создания новых блоков. Это делает атаки на консенсус дорогостоящими и затрудняет подделку истории операций. При каждом запросе пользователь должен предоставить результат длительной работы, которую можно легко проверить.

Для функционирования PoW требуется большое количество ресурсов. Поэтому с расширением крипторынка такой механизм начали вытеснять более энергоэффективные решения. В 2012 году появилась цифровая валюта Peercoin, в которой разработчики совместили 2 консенсусных алгоритма:

В PoS за формирование блоков отвечают валидаторы, получающие это право с учетом доли заблокированных в протоколе активов. В последние годы многие новые проектов используют данный механизм консенсуса. Кроме того, существуют гибридные алгоритмы — Proof-of-Activity, Proof-of-Capacity, Proof-of-Importance и другие.

Первым был SHA-256, на котором до сих пор работают Bitcoin и ряд других монет. Несмотря на высокий уровень надежности, его нельзя назвать совершенным. Основной недостаток SHA-256 — низкая скорость хеширования. Это стало стимулом для разработки более эффективных криптографических механизмов. В таблице можно сравнить популярные алгоритмы для майнинга криптовалют.

| Цифровая монета | Тикер | Год создания | Алгоритм шифрования | Консенсусный механизм |

|---|---|---|---|---|

| Bitcoin | ||||

| Monero | ||||

| Cuckatoo32 Cuckarooz29 |

Самые популярные алгоритмы майнинга

Добыча криптовалют требует значительных инвестиций. Нужно купить оборудование, регулярно проводить техническое обслуживание, оплачивать электричество. Поэтому для майнеров важна рентабельность вложений. Рассчитать ее можно так:

- Оценить стоимость оборудования и сопутствующие расходы.

- Спрогнозировать доходность майнинга с учетом курса монеты, мощности и энергопотребления техники, тарифов на электричество.

- Вычислить срок окупаемости оборудования, разделив цену на потенциальную прибыль в месяц.

Для расчета доходности можно использовать специальные калькуляторы. Самые популярные криптоалгоритмы — те, которые приносят наибольшую прибыль в майнинге и быстрее окупаются.

SHA-256

Этот алгоритм создан спецслужбами США за 8 лет до появления криптовалют — в 2001 году. Сокращение SHA означает Secure Hash Algorithm. Цифра 256 показывает, что данный набор инструкций формирует 256-битный ключ в виде строки кода.

Сначала SHA-256 применяли для обеспечения целостности и аутентификации в протоколах SSL, SSH, TLS, PGP. В 2009 году Сатоши Накамото задействовал его в архитектуре Bitcoin.

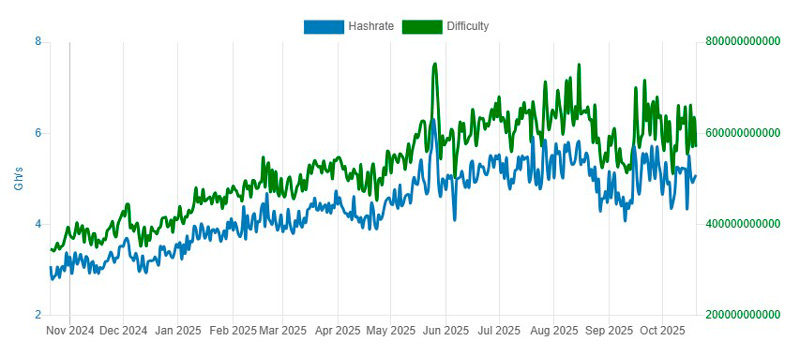

В период становления хешрейт криптовалютной сети был небольшим. Монету майнили на обычных ПК. С ростом популярности биткоина увеличивалась сложность добычи. В 2013 году были выпущены первые асики — специальные аппараты, наделенные значительной вычислительной способностью. Добыча криптомонет на CPU и видеокартах стала нерентабельной.

На алгоритме SHA-256 лучше майнить:

- BTC

- BSV

- BCH

- NMC

- TRC

Ethash

Этот хеш-алгоритм был написан для Эфириум. Ethash объединяет 2 технологии:

- Dagger, придуманный основателем Эфириума Виталиком Бутериным.

- Hashimoto, написанный разработчиком Таддеусом Дрийя.

Поэтому первое название функции — Dagger-Hashimoto. Впоследствии ее переименовали в Ethash. Такой механизм требует значительной памяти устройства, поэтому долгое время майнить ETH и другие криптомонеты можно было только на видеокартах. Все изменилось в 2018 году, когда появился первый ASIC-майнер для Ethash — Innosilicon A10 ETHMaster.

После перехода Эфириума на Proof-of-Stake этот механизм задействован в добыче:

- Ethereum Classic (в модифицированной версии Etchash).

- Pirl.

- Ubiq.

- Callisto.

- Metaverse.

- Expanse и других монет.

Scrypt

Хеш-функция Scrypt обрела популярность после запуска Litecoin. Автор Scrypt — офицер безопасности FreeBSD Колин Персиваль. Сначала он использовал его в своем проекте Tarsnap, получившем известность благодаря высокой скорости и надежности.

При этом расход энергии и необходимая вычислительная способность гораздо ниже, чем у SHA-256. Это делает Litecoin более гибким, по сравнению с прототипом.

На Scrypt можно добывать следующие монеты:

- LTC.

- DOGE.

- RDD.

- MONA.

- SYS.

- VTC (функционирует на модифицированной версии Scrypt-N).

Цифровые валюты можно майнить на CPU и GPU. После выхода на рынок ASIC для Scrypt криптодобыча на видеокартах стала менее выгодной.

X11

В списке алгоритмов майнинга криптовалют — функция, объединившая 11 независимых хеш-механизмов. Они работают последовательно и выдают результат — строку кода.

Разработчик X11 — Эван Даффилд. Он стремился создать максимально защищенный от внешних угроз механизм хеширования, недоступный для ASIC. Впервые X11 использовали в Darkcoin — проекте Эвана Даффилда. Впоследствии криптовалюту переименовали в Dash.

Первые асики для X11 вышли на рынок в 2016 году. Разработчики хеш-функции вскоре усложнили архитектуру. В результате появились производные — X13, X15, X17. Они работают по тому же принципу. Изменилось только количество функций.

На X11 майнят такие монеты:

- Dash.

- Enigma.

- Synergy.

- Tao.

- Verge (использует модифицированную версию X17).

Добыча криптовалют всегда производится по определенным механизмам шифрования. Они разнятся от...

Вторая по рыночной сеть , Эфириум, имеет самое большое сообщество блокчейн-разработчиков и служит...

В 2023 году на Октопус добывают только монету Conflux (CFX). Сложность сети невысока, поэтому...

Equihash

Хеш-алгоритм создан учеными из Университета Люксембурга Александром Бирюковым и Дмитрием Ховратовым в 2016 году. Equihash основан на комбинаторной задаче (вариации generalized birthday problem) и ориентирован на память, что изначально затрудняло создание ASIC.

Equihash требует большого объема памяти, cкорость хеширования играет меньшую роль. Это позволяло некоторое время сохранять ASIC-резистентность. В 2018 году появились первые интегральные схемы для Equihash, и большинство майнеров перешли на них.

Хеш-функция используется в криптовалютах:

- Zcash.

- Bitcoin Gold.

- Komodo.

- ZClassic.

- Zero (работает на усовершенствованной версии EquihashZero).

CryptoNight

Один из лучших хеш-алгоритмов для конфиденциальных криптовалют создан разработчиком или группой ученых под псевдонимом Николас ван Саберхаген. В основе CryptoNight лежит спецификация CryptoNote. Она предоставляет функции приватности, такие как кольцевые подписи и одноразовые адреса, и делает алгоритм более зависимым от памяти, чтобы усложнить создание ASIC.

Впервые хеш-функцию реализовали в Bytecoin. Затем появилась Monero, разработчики которой начали совершенствовать алгоритм. CryptoNight оставался недоступным для асиков до 2018 года. После появления специальной техники разработчики провели хардфорк и перешли на модернизированную версию CryptoNight V8.

Однако этих усилий оказалось недостаточно. Через год команда объявила о разработке нового хеш-алгоритма RandomX. CryptoNight оказался фактически заброшенным. В 2024 году его используют:

- Bytecoin

- Citadel

- Swap

- Dashcoin

- Karbo

RandomX

Хеш-функцию разрабатывали с нуля для повышения устойчивости к ASIC и оптимизации работы на CPU. Особенность RandomX — в произвольной загрузке разных частей кода. Механизм настолько сложный в реализации, что его технически невозможно воспроизвести на асиках.

RandomX использует собственную виртуальную машину и набор разнообразных операций (включая AES и функции памяти типа Argon2). Это усложняет аппаратную оптимизацию и обеспечивает преимущество для CPU-майнинга.

Механизм используют монеты:

- Monero.

- Zephyr.

- Quantum Resistance Ledger.

Другие алгоритмы

Наиболее популярные механизмы шифрования используются в ряде блокчейнов. Есть и другие, менее распространенные хеш-алгоритмы:

- NeoScrypt — обновленный вариант Scrypt с защитой от асик-майнеров и сниженной нагрузкой на память устройств. Реализован в VIVO, GoByte и других альткоинах.

- Lyra2REv2 — обновленная версия Scrypt-N. Последовательно задействует функции Blake256 и Lyra2. Используется в MonaCoin.

- KAWPOW — хеш-функция сменила устаревшую X16 в блокчейне Ravencoin. Ее также используют проекты NEOX, Frencoin, Neurai.

Часто задаваемые вопросы

Криптовалюта работает на kHeavyHash и остается одной из наиболее популярных для добычи.

Доходность зависит от хешрейта, энергопотребления и цен на электроэнергию. Популярные для майнинга проекты меняются со временем. В последние годы наиболее востребованными были Bitcoin, Kaspa, Grin и Ethereum Classic, но выбор следует делать, опираясь на актуальные калькуляторы и рыночные данные.

Пока хеш-функция реализована только в одной монете — Coinflux. Протокол требователен к памяти, подходит для майнинга на картах.

Гибридные модели используются в Decred, VerusCoin и других.

Количество криптовалют постоянно меняется. За 2026 наблюдается рост доли проектов на PoS, точные цифры нужно отслеживать в обозревателях.