Что такое скрытый майнер

С началом эпохи интернета серьезной проблемой стало засилье вирусов. С их помощью добывают конфиденциальную информацию, воруют данные платежных систем, занимаются вымогательством. Появление криптовалют принесло еще одну неприятность — скрытые майнеры. Это вредоносные программы, которые используют ресурсы компьютера без ведома владельца. Из-за них система тормозит даже при запуске простого софта, устройство перегревается, ресурс процессора и видеокарты исчерпывается быстрее обычного.

Что такое скрытый майнер

Так называют узкоспециализированные компьютерные вирусы троянского типа. Их цель вовсе не данные кредитных карт, информация о пользователе или блокировка устройства. Майнеры перенаправляют максимум аппаратных возможностей компьютера на добычу криптовалюты. Только результат в виде прибыли получает не пользователь, а тот, кому удалось внедрить вредоносную программу в устройство.

Как вирус прячется

Это зависит от того, каким образом злоумышленники решили использовать мощности устройств жертв:

- На сайте. Для этого майнер встраивается в веб-страницы. Когда человек открывает такой ресурс через браузер, он автоматически подключает устройство к добыче криптовалюты в пользу администрации. Другая разновидность такого обмана — встройка в браузер вредоносного плагина или расширения. В первом случае добыча начинается, когда человек заходит на сайт с встроенной функцией, во втором — когда запускает браузер.

- Заражение устройства. Вредоносный код попадает на компьютер через установленные программы. Иногда признаки проникновения очевидны: невозможно работать, так как все зависает, а устройство сильно греется. То есть разработчики вируса не позаботились о том, чтобы скрыть его попадание. Более продвинутые варианты устроены хитрее. Программа маскирует вирус под системный процесс, прописывает его в исключениях защитных механизмов, выключает, когда пользователь запускает игры или работает.

Способы заражения

Так как скрытый майнер — это вредоносный код, зашитый в софт, он поставляется с установочным файлом. Методы для этого есть разные.

| Способ | Инструменты | Описание |

|---|---|---|

| Прямой доступ к устройству | Флеш-карты или скачивание с конкретного хранилища | Злоумышленник отключает антивирус и запускает программу |

| Удаленно | Из управляющего компьютера | По IP-адресу получают полный доступ к устройству, что позволяет установить майнер и настроить его |

| Скачивание из сети | Фильмы, игры, ссылки в письмах и баннерах, музыка | Пользователь инсталлирует вирус неосознанно, так как тот может идти частью скачиваемого файла |

Как проверить систему на наличие вируса

Обычное антивирусное программное обеспечение (ПО) не всегда распознает опасность, даже когда невидимый майнер уже установлен на устройство и использует мощности для добычи. Если компьютер стал работать гораздо медленнее, чем обычно, и сильно нагреваться — имеется повод для проверки. Простой способ сделать это вручную — через диспетчер задач. Чтобы быстро к нему перейти, нужно нажать Ctrl + Alt + Del.

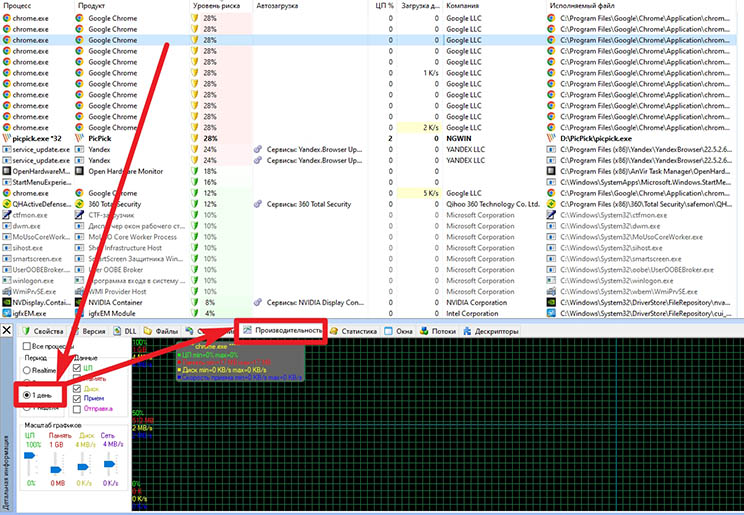

Есть более простая и понятная утилита, действующая по аналогии с диспетчером задач. Это его расширенная версия, так как она подсказывает пользователю подозрительные процессы — AnVir Task Manager. Благодаря ей можно посмотреть статистику загрузки оборудования в течение выбранного срока.

Как использовать AnVir Task Manager:

- Запустить программу.

- Открыть вкладку «Процессы».

- На строке, по которой вызваны подозрения, кликнуть правой кнопкой мыши.

- В выпадающем списке поставить галочку напротив пункта «Детальная информация».

- В появившемся внизу окне перейти в раздел «Производительность».

- В области слева поставить маркер на 1 день.

Если из статистики видно, что процесс использовал нетипично большой объем ресурсов, нужно его закрыть. После этого следует перейти в реестр, ввести имя процесса и удалить совпадающие строки.

Иногда перечисленными способами обнаружить проблему не удается. Продвинутые вирусы добывают криптовалюту, когда в системе происходят определенные действия. Например, скрытый запускается вместе с играми. Так удается замаскировать потребление ресурсов под процесс, инициированный пользователем. Когда игра выключается, вирус автоматически перестает работать. В диспетчере задач он также не будет показывать активность.

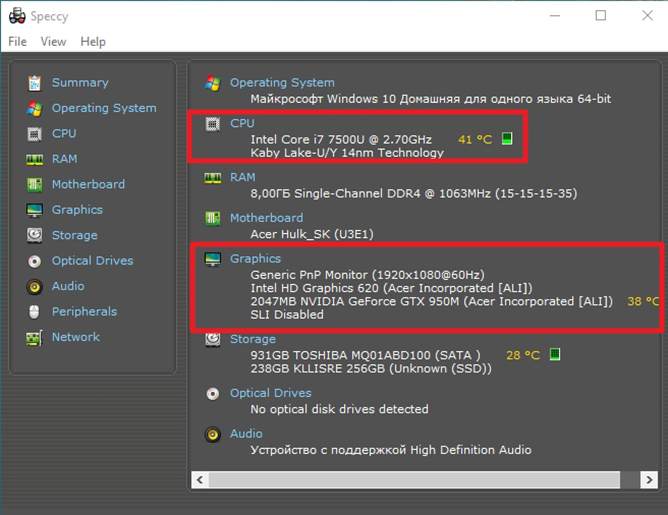

Поможет мониторинг температуры оборудования. Даже если вредоносная программа отключилась, используемый ей процессор или видеокарта будут остывать еще несколько минут. Это отобразится в диспетчере задач или специализированном ПО (например, Speccy).

Способы удаления

Избавиться от вируса можно двумя методами: программы или самостоятельная очистка. Первый позволит сделать все безопасно, но не всегда удается обнаружить майнер. Второй подходит более опытным пользователям, так как есть риск повреждения операционной системы.

Добыча цифровых валют появилась вместе с первой децентрализованной системой Bitcoin в 2009 году....

С момента создания первых мобильных телефонов возможности их использования значительно...

Рынок криптовалют дает возможность заработать обычным пользователям, предпринимателям и компаниям....

Специальный софт

Сюда входят устанавливаемые антивирусы, расширения для браузеров и утилиты, не требующие инсталляции. Первый вариант самый быстрый, но наименее надежный. Часто даже платные версии известных программ пропускают вредоносный софт, в том числе майнеры. Однако обнаруженные во время сканирования вирусы помещаются на карантин и удаляются без затруднений.

Более эффективными в решении проблем с майнерами считаются утилиты Web CureIt, COMODO Cleaning Essentials, AdwCleaner и другие.

Что касается расширений — они блокируют сценарии скриптов на страницах, где за счет мощности оборудования посетителей качают криптовалюту. Пример браузерного дополнения — Miner Blocker для Google Chrome.

Вручную

Это способ для опытных пользователей — есть опасность повредить системные файлы. Нужно выяснить название процесса через диспетчер задач или утилиту и остановить его. Далее в реестре вбить в поиск название. Все совпадающие строки нужно удалить и перезагрузить устройство.

Если ситуация запущена настолько, что скрытый вирус майнера классическими методами уничтожить не получается, используют способ посложнее. Придется загрузить утилиту AVZ и сделать несколько манипуляций:

- В открытой программе запустить «Исследование системы».

- Скачать сгенерированный файл avz_sysinfo.htm.

- Найти форум разработчиков антивирусного ПО.

- Написать в соответствующую тему, приложив отчет из AVZ.

- Подробно рассказать, что случилось.

Если на просьбу откликнутся, то в ответ через некоторое время пришлют код. Его нужно запустить на том же устройстве через AVZ, используя функцию «Выполнить скрипт».

Профилактика заражения

Чтобы не получить вирус, перенаправляющий мощность на майнинг криптовалюты для злоумышленников, нужно соблюдать меры безопасности:

- Мониторить процессы в диспетчере задач. Если пользователь регулярно просматривает список, он быстро обнаружит нетипично высокую активность.

- Запустить антивирус. Часть вредоносного ПО будет обнаружена до установки, если на компьютере стоит защита с регулярно обновляемыми базами.

- Включать отслеживающие утилиты. Благодаря им видно, насколько нагружен процессор и видеокарта, и в каком температурном режиме они работают.

- Не устанавливать нелицензионные программы. В них в довесок часто вшиты майнеры и другой вредоносный софт.

- Разделить учетные записи. Основной аккаунт с правами администратора лучше надежно запаролить, а для других пользователей выделять гостевые.

- Серфить по сайтам, включая защиту. Это расширения для браузеров с блокировкой некоторых скриптов и функции части антивирусных программ.

- Профилактическое сканирование. Раз в неделю проверять диски компьютера в безопасном режиме.

Защита устройства сводится к одной задаче — не допустить установку вредоносного ПО. Иначе владельца оборудования ждет перегретый процессор и постоянно зависающая операционная система. Еще будут последствия в виде утечки личных данных, паролей от аккаунтов, информация о кошельках и платежных системах.

Частые вопросы пользователей

Мошенники подсаживают майнер на огромное количество устройств. Вирус с одним алгоритмом действий рассылается на тысячи компьютеров.

Считается, что это было в 2011 году, когда на портале Habr пользователи опубликовали пост о проблеме.

Продвинутые майнеры при установке прописываются в исключениях защиты. Им дает разрешение невнимательный пользователь.

Есть много разных программ. Например, CPU-Z (процессор), GPU-Z (видеокарта), Speccy (универсальная).

Оповещение чаще всего есть у антивирусов. Бывают и отдельные утилиты, такие как WinPatrol Monitor.