Как взломать блокчейн

Популярность цифровых активов стремительно растет. Сторонники криптовалюты считают ее появление естественной эволюцией денежных отношений. Сейчас виртуальные монеты используются не только для оплаты услуг или товаров, но и как средство для инвестиций или хранения финансов.

Функционирование большинства криптовалют основано на технологии blockchain, основными постулатами которой являются:

- Безопасность, поскольку взломать блокчейн нельзя.

- Децентрализованность. Криптовалюта не контролируется единой организацией (государством, банком), поэтому ее цена регулируется только рыночными механизмами.

- Анонимность. Цепь блоков не содержит личной информации об участниках транзакции

Можно ли взломать блокчейн

Стремительный рост курсов криптовалют привлекает значительное количество новых пользователей. Одновременно активизировались мошенники и хакеры, желающие украсть цифровые монеты. Поэтому вопрос финансовой безопасности в данной среде стал особенно актуальным.

Как и любая новая технология, блокчейн тоже имеет свои уязвимости. Тем не менее, проблемы безопасности криптовалюты активно решаются разработчиками.

Теоретически взломать блокчейн можно, но на практике мало кто обладает подобными ресурсами.

Считается, что блокчейн имеет 3 уязвимости для взлома:

- Протокол.

- Кошельки пользователей.

- Фишинг.

Протокол

Так называют свод правил, регламентирующий работу блокчейна. В соответствии с ним происходит обмен данными между участниками () конкретной сети. При запуске криптовалют используются как уже существующие алгоритмы, так и только созданные. Общее количество протоколов большое, а новые разрабатываются постоянно.

| Тип консенсусного протокола | Обозначение | Примеры использования |

|---|---|---|

| Доказательство работы | PoW | BTC, ETH, LTC |

| Доказательство ставки | PoS | NXT, Tezos |

| Делегированное доказательство ставки | DPoS | EOS, BitShares |

| Доказательство полномочия | РоА | DCR, UMI |

| Делегированный протокол задачи византийских генералов | DBFT | NEO, TON |

| Доказательство важности | PoI | NEM |

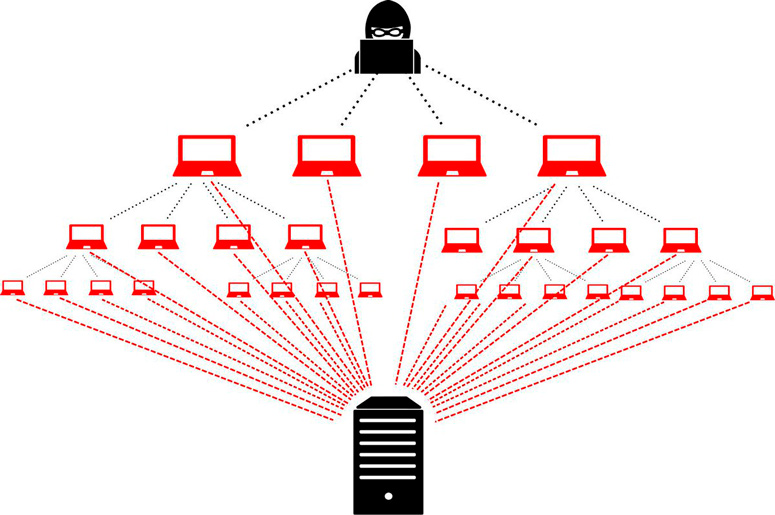

Атака Сивиллы

Если хакер контролирует большую часть нод, то в его власти будет работа всей сети. Он сможет подтверждать фиктивные транзакции или блокировать реальные переводы криптовалюты.

Подобный тип действий хакеров используется в одноранговых сетях (домашних или офисных, а также торрент-трекерных системах), применяющих протокол P2P (person to person). Он известен как «Атака Сивиллы». Название выбрано в честь героини романа-бестселлера, страдающей расстройством психики.

В развитых децентрализованных сетях, поддерживающих работу большинства криптовалют, изначально заложена защита от подобных взломов. Они используют более надежные алгоритмы достижения консенсуса. Например, в блокчейне Биткоина применяется модель (Proof-of-Work). И хотя теоретически атака Сивиллы может увенчаться успехом, для этого потребуются огромные ресурсы, что делает весь процесс нерентабельным.

DDoS

Атаки такого типа направлены не на похищение денежных средств или личных данных. Их цель ― подавление портала большим объемом трафика, поступающим из разных источников. Вычислительных мощностей атакуемого объекта становится недостаточно для корректной работы.

Distributed Denial of Service (DDoS) в переводе означает «распределенный отказ в обслуживании».

Применительно к блокчейну криптовалюты DDoS-атаки осуществляются единовременным созданием множества незначительных транзакций. Подобные «мусорные» переводы нагружают сеть, и скорость ее работы сильно замедляется. Также происходит завышение комиссии майнеров.

Полностью защититься от DDoS-атаки в блокчейне невозможно, но разработчики криптовалют постоянно совершенствуют архитектуру сети для нивелирования последствий.

История DDoS Биткоина

В июне 2015 года блокчейн Bitcoin был подвергнут такой атаке. Компания Coinwallet, которая была ее инициатором, назвала это «стресс-тестом». Предполагалось, что результат убедит разработчиков в необходимости увеличения размера блока сети. Через месяц попытка повторилась: атака получила название «Наводнение». Одномоментно в сети Биткоин было создано около 80 тысяч микротранзакций. Результатом стало увеличение времени обработки переводов.

Криптосообщество разделилось на 2 части. Одни продвигали идею масштабирования блокчейна, другие хотели оставить все как есть. В течение следующих двух лет сеть главной криптовалюты периодически подвергалась DDoS-атакам.

Закончилась эта «война» в августе 2017 года, когда сторонники масштабирования продублировали блокчейн Биткоина (провели хард) и создали новую криптовалюту Bitcoin Cash.

Атака маршрутизации

Согласно опубликованным в 2018 году исследованиям, сделанным ETHZurich (Швейцарская высшая техническая школа Цюриха), около 30% нод сети Биткоин на тот момент были подключены к интернету с помощью 13 провайдеров. При этом 60% трафика всех транзакций обслуживалось всего 3 фирмами.

Угрозу представляет ситуация, когда несколько магистральных провайдеров вступят в сговор или подвергнутся согласованной атаке со стороны хакеров. В таком случае реальны перехват, подмена или задержка трафика между разными сегментами интернета. Эту ситуацию можно использовать против любой криптовалюты, основанной на применении распределенного реестра.

По оценкам специалистов, подобные действия маловероятны и до сегодняшнего дня не фиксировались.

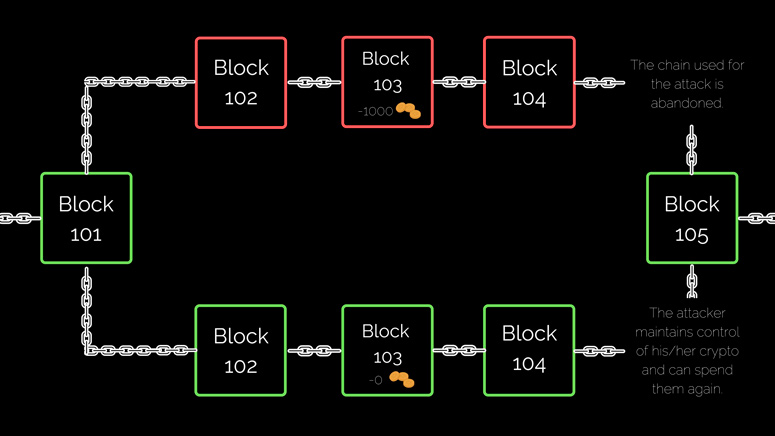

Атаки 51%

Этому типу хакерского взлома наиболее подвержены блокчейны, работающие по алгоритму Proof-of-Work. Чтобы добавить новую часть в подобных сетях, майнеры выполняют сложные криптографические расчеты, и вознаграждение получает тот, кто завершает задачу первым. Поэтому решающим будет объем доступных вычислительных мощностей (хешрейт), что и создает лазейку для совершения атаки 51%.

Объем киберпреступлений и мошенничества с цифровыми (в том числе виртуальными) активами неуклонно...

Можно ли вернуть похищенную криптовалюту, если вас взломали, или же вы стали жертвой мошенников?...

Что это такое

Более половины всей хеширующей мощности попадает под контроль хакера или группы злоумышленников. У них появляется свобода действий. Например, атакующий осуществляет транзакцию (оплачивает товар, меняет одну криптовалюту на другую и прочее), сам же ее подтверждает, а потом передает в сеть копию блокчейна, в которой информации о переводе нет. Поскольку преимущество в вычислительных мощностях принадлежит самому злоумышленнику, то данные воспринимаются как достоверные, а уже прошедшая операция отменяется.

Это позволяет преступнику использовать одни и те же средства повторно, что называется двойной тратой (double spend).

Действия хакера имеют ограничение: вне зависимости от процента контроля он не может создавать новые монеты и не имеет доступа к чужим кошелькам. Но все же гораздо важнее тот факт, что в результате атаки злоумышленника пользователи теряют доверие к сети, и стоимость коинов падает.

Реальные случаи

Для масштабных сетей со значительным количеством нод подобная операция опасности почти не представляет, так как это слишком сложно, а вот молодые проекты сильно рискуют и часто атакуются хакерами. За прошедшее время было несколько подобных примеров:

- Август 2016 года. Команда злоумышленников, называющих себя «экипаж 51», взломала стартапы Krypton и Shift. Реализуя сценарий double spend, им удалось вывести приблизительно 20 тысяч Krypton.

- В апреле 2018 года криптовалюта Verge была также атакована хакерами. Взломщики обнаружили ошибку в коде и получили возможность ускорить получение новых блоков в 30 раз. Потери составили $1,7 млн.

- В мае 2018 года дважды был осуществлен взлом блокчейна Bitcoin Gold. Мошенники смогли похитить монеты на $18 млн.

- Июнь 2018 года. В течение 4 часов хакеры контролировали блокчейн проекта ZenCash методом «51%». За это время были выведены коины ZEN на сумму $550 тысяч.

- Август 2020 года. Из-за использования двойной траты (было проведено 11 транзакций) сеть Ethereum Classic потеряла 807 260 ETC ($5,7 млн).

Криптографические уязвимости

Рассмотренные до этого варианты взлома блокчейна хоть и наносили существенный вред, но часто он имел больше репутационный характер. Максимальный урон криптовалютным проектам причиняли атаки хакеров, нацеленные на программное обеспечение. Взломщики находили логические уязвимости или ошибки в коде и использовали их для присвоения средств. Примером может служить потеря денег проектом ДАО.

DAO

Проект The DAO (от Decentralized Autonomous Organization) представлял собой автономный инвестиционный фонд. Его клиенты могли анонсировать собственные стартапы. Самые перспективные проекты, одобренные сообществом, получали финансирование. Прибыль с таких стартапов распределялась между участниками. При этом голосование, финансирование и распределение доходов проходили в автоматическом режиме, сотрудники ДАО на процессы влиять не могли. Такая «автономная компания» была реализована при помощи распределенной цепочки блоков Эфириума.

В середине июня 2016 года на различных сайтах стала появляться информация, что фонд DAO был атакован и потерял $40-60 млн. Сообщение вызвало панику на рынке, и цена Эфириума и токенов TheDAO резко упала.

Позже выяснилось, что утечка криптовалюты действительно произошла. Однако назвать это кражей, хакерской атакой или мошенничеством будет неверно. Участник проекта воспользовался легальной функцией splitDAO, которая отвечает за действия, когда участник проекта хочет его покинуть. Тогда алгоритм создает дочернюю организацию, возвращая на ее счет долю участника. При этом в коде было прописано, что если запустить механизм повторно, то система не увидит нарушений и переведет деньги еще раз. Уязвимость была названа «Рекурсивный вызов».

Казус случая состоит в том, что кражи как таковой и не было. Пользователь просто нашел лазейку для извлечения выгоды. Но подобная возможность была прописана в коде проекта, и сделали это сами разработчики.

Угроза от пользователей

Аналитики подсчитали, что в течение 2020 года было похищено криптовалюты на общую сумму $3,8 млрд. Эти цифры удивительны, так как технологию блокчейн почти невозможно взломать. Основная вина лежит на самих людях, держателях криптокошельков, владельцах аккаунтов на биржах и сотрудниках, работающих там. Не уязвимость кода или низкая степень защиты, а человеческий фактор — вот причина наиболее крупных потерь в мире цифровых коинов.

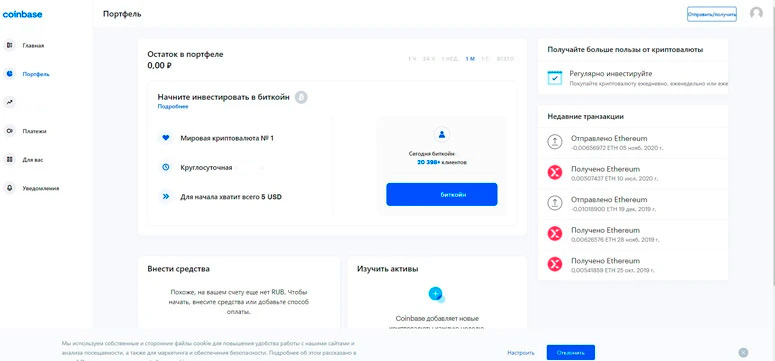

Биржи

Платформы для торговли криптовалютными активами — довольно притягательный объект для проведения махинаций и взломов. В 2020 году было проведено 28 успешных попыток взлома (учитываются только зафиксированные и подтвержденные случаи). Общая сумма потерь составила $300,15 млн.

Стоит отметить, что биржи совершенствуют систему защиты, и это дает результаты. В 2019 проведенных атак было почти в 2 раза больше — 55.

Среди громких краж прошлых лет выделяются:

Ноябрь 2019 года — взлом южнокорейского гиганта Upbit. Было украдено 342 тысячи монет Эфириума почти на $49 млн по курсу того времени.

- Май 2019 года — хакеры вывели со счета биржи Бинанс более 7 тысяч биткоинов одной транзакцией. Потери составили $40,7 млн.

- Июнь 2019 — японская криптовалютная биржа BITPoint. В результате атаки хакеров было похищено $23 млн у клиентов и $5 млн с кошелька самой площадки.

- Сентябрь 2020 года — криптобиржа KuCoin лишилась $150 млн.

- Сентябрь 2020 года — словацкая платформа Eterbase потеряла в ходе хакерского взлома $5,3 млн.

Кошельки

Есть 2 способа хранения криптовалюты: «горячий» и «холодный». Первый вариант представляет собой программные решения, которые постоянно подключены к интернету (онлайн-кошельки). Во втором случае информация хранится на физических носителях и используется только в момент совершения транзакции. Их еще называют аппаратными хранилищами.

Оба типа имеют свои недостатки и преимущества. Но фактически, используя онлайн-кошелек, клиент размещает свои личные данные на стороннем сервере, где до них может добраться хакер. Они наиболее притягательны для злоумышленников, и именно таким образом «утекает» более 75% всех похищенных монет (около $3,03 млрд в 2019 году).

Часто задаваемые вопросы

Буквенно-цифровая фраза для защиты данных на криптокошельке. В случае его похищения преступник получит доступ ко всем финансам, находящимся в хранилище. Используется вместе с публичным ключом.

Это децентрализованное приложение, которое работает на блокчейне и имеет открытый код.

Первый из вариантов форка — изменение протокола блокчейна, которое делает его несовместимым с первоначальной версией. По сути создаются 2 независимые цепочки. Софтфорк — обратно совместимое изменение протокола. То есть не обновленные блоки могут обрабатывать транзакции и достраивать цепочку наравне с новой версией.

2FA — это дополнительный уровень идентификации пользователя при входе в Личный кабинет биржи, обменника или криптосервиса. Он представляет собой вариационный пароль или код доступа, который меняется каждые 60 секунд. Это может быть комбинация из Google Authenticator, SMS или e-mail.

Юридическое сопровождение проектов, связанных с криптовалютами и блокчейн технологиями

Получить бесплатную консультацию