Социальная инженерия в криптовалюте: что это и как от нее защититься

В мире криптовалют безопасность означает не только защиту кошелька с помощью пароля и приватных ключей. Гораздо большую угрозу представляет социальная инженерия. По сути, это манипулирование людьми с целью получения конфиденциальной информации. Злоумышленники используют множество способов, чтобы обмануть своих жертв. Статья расскажет, как определить атаку социальной инженерии и защититься от нее.

- Что такое социальная инженерия

- Как работает социальная инженерия в криптовалюте

- Виды атак

- Фишинг

- Подмена личности

- Фейковые стартапы

- Мошенничество с «отравлением» адреса

- Фальшивые инвестиционные платформы

- Фейковые рекрутеры

- Как определить атаку социальной инженерии

- Способы защиты

- Самые громкие криптоатаки с использованием социальной инженерии

- Заключение

Что такое социальная инженерия

Это совокупность психологических методов, которые воздействуют на поведение людей. Социальная инженерия активно применяется в различных областях науки, маркетинге, но чаще всего ее связывают с киберпреступлениями. В этом контексте термин описывает атаки, основанные на психологическом манипулировании с целью завладеть конфиденциальной информацией или деньгами жертвы.

Например, мошенник может притвориться сотрудником техподдержки, чтобы получить удаленный доступ к компьютеру или прислать поддельное письмо по e-mail со ссылкой на фишинговый сайт. При этом хакерам не нужно взламывать банковские счета пользователей. Задача состоит в том, чтобы убедить жертву добровольно передать пароли или перевести деньги на указанный счет.

В цифровом мире такие манипуляции особенно опасны, учитывая децентрализованную природу и необратимость транзакций. Отменить криптовалютный перевод практически невозможно. Это делает владельцев цифровых кошельков основной мишенью для атак с использованием социальной инженерии.

Как работает социальная инженерия в криптовалюте

Методы социальной инженерии основаны на психологической уязвимости людей. Злоумышленники используют человеческие эмоции, такие как жадность, страх упущенной выгоды и любопытство, чтобы вывести потенциальную жертву из состояния равновесия и заставить добровольно раскрыть приватную информацию или выполнить определенные действия.

Обычно такие атаки проходят в несколько этапов:

- Подготовка и поиск цели. Злоумышленники используют популярные соцсети X, Discord, Telegram, Reddit, отслеживая тех, кто хвастается своими доходами от криптоинвестиций или новичков, которые обращаются за помощью. Далее следует тщательный сбор информации о пользователях.

- Внедрение. Чтобы завоевать доверие будущей жертвы, мошенники протягивают ей руку помощи. Они выдают себя за менеджеров сообществ, известных криптоинфлюенсеров, сотрудников техподдержки бирж, кошельков. Для убедительности копируются фотографии, данные из реальных профилей и даже подделываются значки верификации.

- Приманка. Это этап психологических манипуляций, которые создают ощущение срочности и необходимости действий. Например, приходит фейковое письмо из техподдержки о том, что обнаружена подозрительная активность и требуется подтвердить учетную запись.

- Запрос на получение конфиденциальных данных. Пользователю могут предложить перейти на поддельную страницу авторизации кошелька и ввести приватный ключ, одобрить смарт-контракт или отправить небольшое количество цифровой валюты, чтобы подтвердить учетную запись.

- Вывод средств из криптокошелька. Как только хакеры получают персональную информацию, они мгновенно опустошают аккаунт. Похищенную криптовалюту конвертируют в приватные монеты (например, Monero) или отмывают через миксеры.

Методы социальной инженерии позволяют обойти лучшие системы безопасности, поскольку направлены не на поиск багов в коде, а на манипулирование человеческим поведением. Когда жертва осознает произошедшее, злоумышленники уже успевают замести следы. В большинстве случаев вернуть украденные активы нельзя.

Виды атак

Исследователи в кибербезопасности выявили более 50 различных способов, с помощью которых злоумышленники могут влиять на поведение людей, чтобы получить от них нужную информацию. В каждом отдельном случае разрабатываются целые стратегии, а подготовка к их реализации может занимать несколько месяцев.

Хакеры тщательно изучают социальные аккаунты будущих жертв, находят связь с профессиональной деятельностью, финансовым состоянием, слабые места. Чем больше информации удастся получить, тем проще будет разработать сценарий персонализированной атаки.

Фишинг

Это один из самых распространенных видов атак социальной инженерии. Злоумышленники выдают себя за известную компанию, чтобы войти в доверие и принудить пользователей совершить необходимые действия. Чаще всего подделываются страницы авторизации кошельков, сайты бирж, электронные письма от службы поддержки криптосервисов.

При попытке подключиться к платформе пользователь автоматически предоставляет неограниченные права на управление кошельком, включая вывод средств. По оценкам Quill Audits, только за первую половину 2025 года с помощью этого способа были похищены сотни миллионов долларов в криптоактивах.

По мнению регуляторов, децентрализованная природа криптовалют позволяет использовать их для...

Взломы блокчейн-платформ вызывают растущую озабоченность в цифровом сообществе. По данным компании...

Часть пользователей периодически сталкивается с зависаниями ПК. Этому есть десятки причин — от...

Подмена личности

Злоумышленники выдают себя за сотрудников техподдержки популярных кошельков или бирж. Они связываются с пользователями, ссылаясь на проблемы с аккаунтами или необходимость выполнить срочное обновление. Под видом технических программ распространяется вредоносное ПО, которое крадет данные кошельков или получает полный доступ к управлению компьютерами.

Злоумышленники также могут выдавать себя за криптоинфлюенсеров, членов сообществ, предлагая участвовать в фальшивых розыгрышах или инвестиционных проектах. Для этого используются поддельные или взломанные аккаунты популярных персон.

Фейковые стартапы

В индустрии криптовалют ежедневно появляются новые проекты. Этим пользуются злоумышленники, создавая профессиональные сайты с White Paper и фейковыми репозиториями на GitHub. В аккаунтах X, Telegram, Discord регулярно публикуются посты, появляются подписчики.

В какой-то момент пользователям предлагают протестировать бета-версию приложения. После установки программа начинает собирать данные с компьютеров, включая пароли и seed-фразы криптокошельков.

Мошенничество с «отравлением» адреса

Атака направлена на активных трейдеров, которые часто переводят криптовалюту, копируя используемые номера кошельков. Злоумышленники создают адреса почти идентичные реальным и отправляют с них «пылевые» транзакции с незначительной суммой. Трейдеры могут случайно скопировать поддельный кошелек и перевести на него криптовалюту.

Самый распространенный способ, когда совпадают несколько первых и последних символов. Во время активной торговли многие пропускают полную проверку реквизитов, автоматически сверяя начало и конец цифрового кода. Нередко это оборачивается потерей средств.

Фальшивые инвестиционные платформы

Такие проекты привлекают высокой доходностью и минимальными рисками. Нередко они копируют реальные инвестиционные платформы, создавая от их имени собственные предложения пассивного заработка. Как только пользователи переводят криптовалюту на депозит, мошенники исчезают.

В некоторых случаях фейковые проекты могут работать непродолжительное время и даже выплачивать проценты первым инвесторам за счет следующих. Внезапное исчезновение разработчиков — только вопрос времени.

Фейковые рекрутеры

Еще один популярный способ мошенничества связан с растущей в последние годы тенденцией поиска талантливых разработчиков в криптопроекты. Злоумышленники выдают себя за HR-менеджеров, связываясь с потенциальными жертвами в LinkedIn, Telegram или по e-mail, чтобы предложить высокооплачиваемую должность.

Файлы могут быть переданы в ZIP-архивах и защищены паролями. В целом процедура имитирует реальные процессы найма, что вводит в заблуждение даже опытных разработчиков.

Примером такой атаки может служить взлом CoinDCX в июле 2025 года. Хакеры, выдававшие себя за HR-менеджеров, предложили одному из разработчиков выполнить несколько фриланс-задач. Для этого требовалось установить специальное ПО на ноутбук, которое оказалось вредоносным. Получив доступ к секретным данным, злоумышленники вывели из проекта ликвидность на $44 млн.

Как определить атаку социальной инженерии

Один из принципов психологической манипуляции — создать ощущение срочности, чтобы у жертвы не оставалось времени обдумать ситуацию. Есть и другие косвенные сигналы, которые позволят определить атаку социальной инженерии.

| Признаки | Комментарии |

|---|---|

| Стоит насторожиться, если поступает внезапное сообщение от техподдержки о нарушении безопасности или всплывает окно кошелька с требованием ввести секретный ключ. | |

| Если сообщение пришло от знакомого, но требует срочных действий и выглядит необычно, это повод заподозрить мошенничество. | |

| Рекомендуется оценить собственные ощущения. Необычное любопытство, страх или волнение могут помешать логическому мышлению. На это рассчитаны действия злоумышленников. | |

| Сотрудники техподдержки никогда не требуют пароли от аккаунтов, приватные ключи и фразы восстановления от кошельков. Это красный флаг, свидетельствующий о попытке мошенничества. |

Способы защиты

В большинстве атак социальной инженерии используется персонализированный подход, при котором злоумышленники тщательно собирают информацию о потенциальной жертве, чтобы заручиться ее доверием и определить цель. Поэтому важно ответственно относиться к своему цифровому следу и не раскрывать публично личные данные. Кроме того, стоит придерживаться самых простых мер безопасности, которые позволят защититься от мошенничества:

- Устанавливать криптовалютные кошельки на отдельных устройствах без доступа к интернету. Хранить средства на разных аккаунтах.

- Внимательно проверять запросы на транзакции и разрешения при подключении кошелька к платформам DeFi.

- При получении подозрительного письма от службы поддержки необходимо связаться с представителями проекта по альтернативному каналу — например, в чате приложения или Telegram.

- Всегда использовать двухфакторную аутентификацию там, где она поддерживается платформой. Это обеспечит дополнительную безопасность аккаунта, даже если злоумышленники завладеют паролем доступа.

- Проверять адреса при переходе на сайты. Если URL выглядит подозрительно или не соответствует официальному ресурсу, нажимать на него нельзя.

Самые громкие криптоатаки с использованием социальной инженерии

По данным Федеральной службы расследований США, в 2024 году фишинг и спуфинг стали наиболее распространенными видами киберпреступлений. На них поступило 193,4 тыс. жалоб из 859,5 тыс. В Великобритании за тот же период более 80% всех кибератак пришлись на фишинг и подмену данных и только 14% нарушений безопасности были вызваны вредоносным ПО.

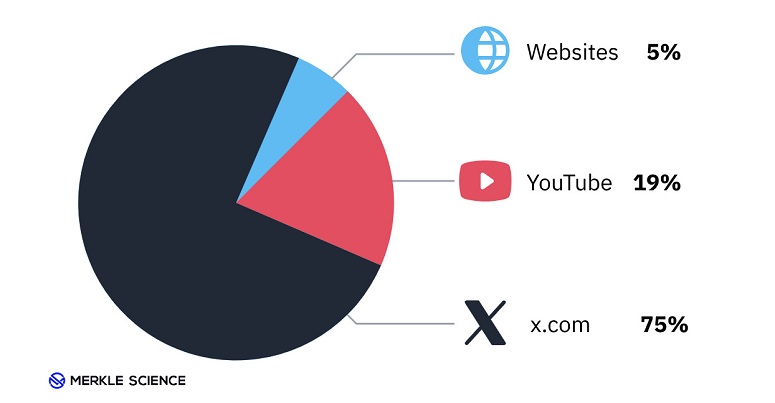

Злоумышленники похищают у пользователей криптовалюту на миллиарды долларов в год. Несмотря на то что практически все существующие способы обмана давно известны, количество успешных атак социальной инженерии существенно возросло за последние несколько лет.

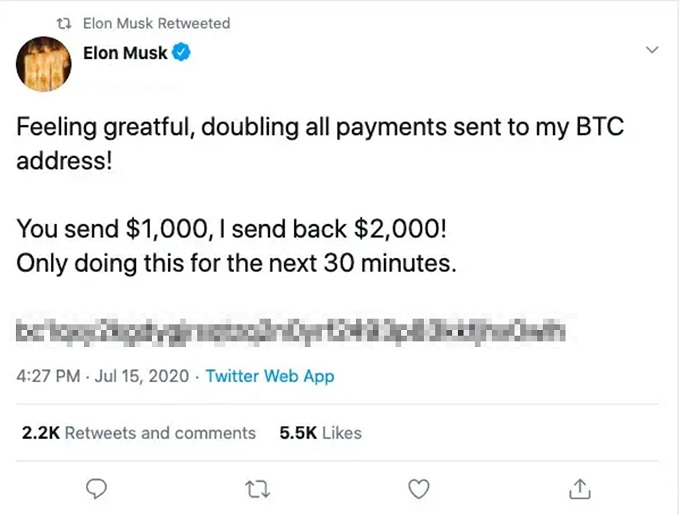

В июле 2020 года 17-летний школьник из США Грэм Айван Кларк получил доступ к системе управления учетными записями Twitter. Хакер и его сообщники сумели завладеть контактами нескольких сотрудников соцсети и убедить их посетить фишинговый сайт, имитирующий вход во внутренние системы платформы. В результате в руках у злоумышленников оказались аккаунты многих известных людей, включая Барака Обаму, Уоррена Баффета, Чанпэна Чжао, Джефа Безоса и других.

После этого Twitter заполонили фейковые посты о раздаче биткоина. Известные политики и звезды предлагали отправить криптовалюту на указанный адрес, чтобы взять бонус в двойном размере. За несколько часов мошенникам удалось получить более $100 тыс. Вскоре они были арестованы. Лидер группы получил 3 года тюрьмы и еще столько же испытательного срока.

Один из крупнейших эксплойтов на крипторынке также произошел с использованием социальной инженерии. В марте 2022 года хакеры смогли вывести 173 600 ETH (более $590 млн) из аккаунтов, связанных с игрой Axie Infinity. Они отправили фейковое предложение о работе на LinkedIn одному из членов команды. К письму прикреплялся зараженный PDF-файл. По данным правительства США, за похищением стояла северокорейская группировка Lazarus.

Заключение

Высокие заработки на рынке криптовалют привлекают не только инвесторов, но и мошенников. По данным аналитической компании Quill Audits, за первую половину 2025 года было похищено $2,3 млрд, из них $340 млн с использованием социальной инженерии.

Эти методики нацелены на психологические особенности людей, а не на технические уязвимости систем, что делает их наиболее опасными. Чтобы защититься, пользователям нужно соблюдать стандартные меры безопасности и личную дисциплину. Следует внимательно относиться к поступающим запросам, проверять адреса кошельков при совершении сделок и не переходить по подозрительным ссылкам. Важно помнить, что криптовалютные транзакции необратимы, любая ошибка может привести к безвозвратной потере средств.